Nmap 扫描报告美化模板

概述

作为一名安全测试人员,您是否还在为 Nmap 扫描结果的可读性感到头疼?最新 Nmap 扫描报告模板来了!

通常情况下,我们利用 Nmap 扫描的结果如下所示,看起来比较费劲。官方虽然提供了将结果导出的命令,但效果不是很理想。因此,我们在原来的基础上对报告进行了美化处理。

功能特性

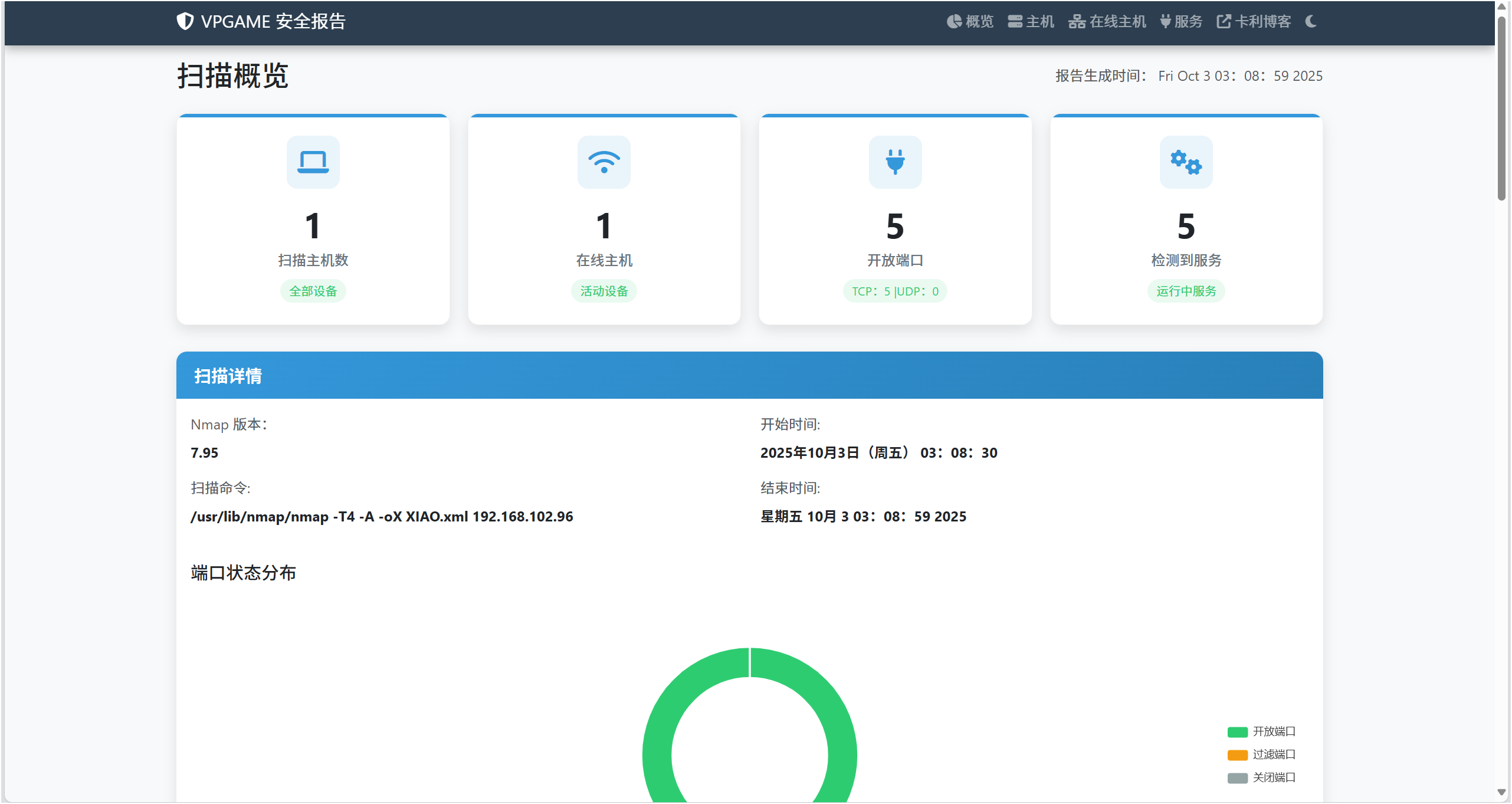

扫描概览卡片展示

扫描概览以卡片形式展示,结果更加直观明了!

功能特点:

- 清晰的统计信息展示

- 视觉化的数据呈现

- 快速了解扫描整体情况

端口状态环形图

扫描详情页面使用环形图展示端口开放情况,一目了然。

功能特点:

- 直观的端口状态分布

- 颜色编码区分不同状态

- 快速识别关键端口

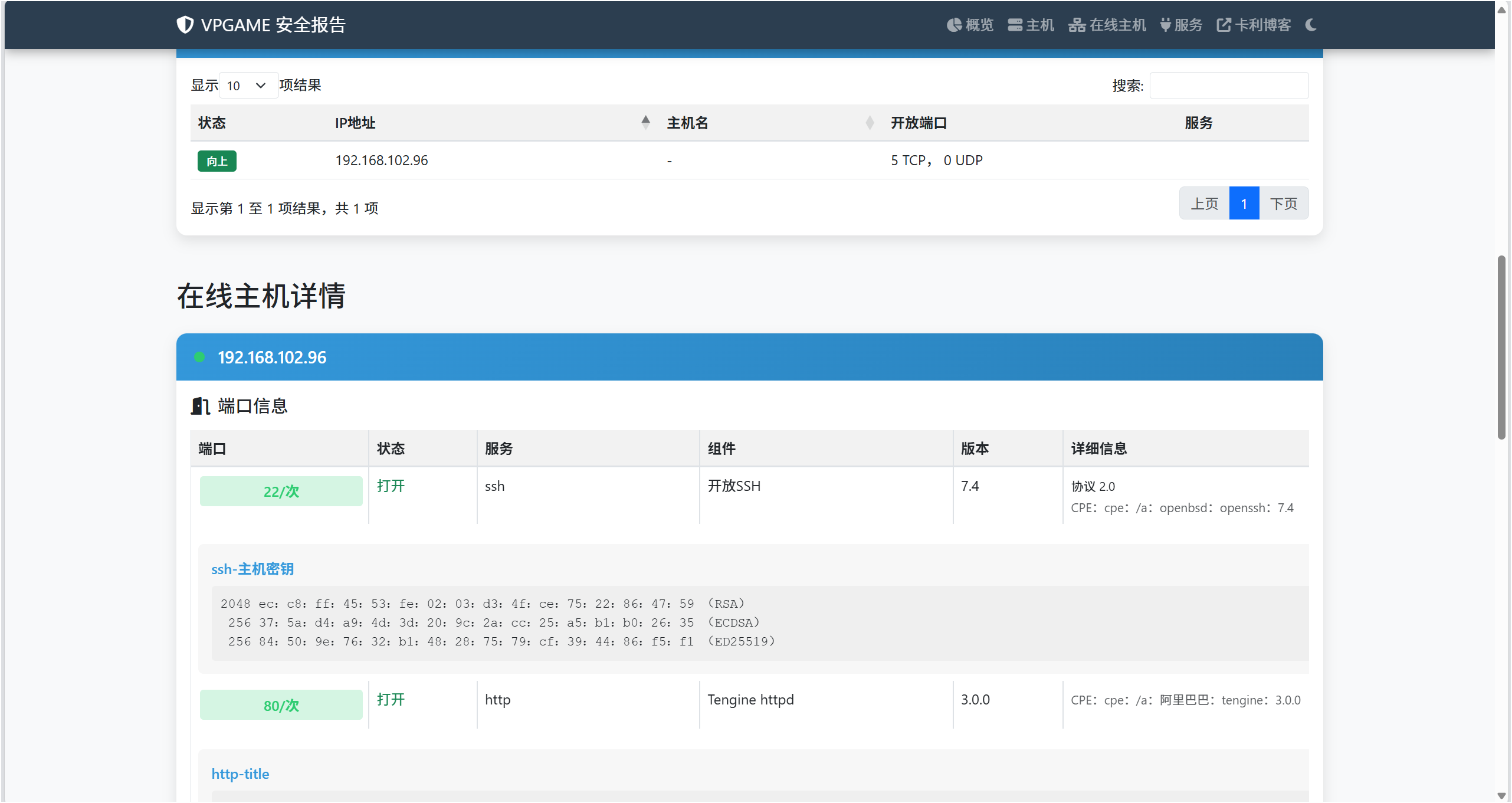

在线主机列表

清晰的在线主机列表展示,便于快速浏览。

功能特点:

- 主机状态一目了然

- IP地址和主机名清晰显示

- 快速定位目标主机

主机详细信息

详细的主机信息展示,包含所有扫描到的信息。

功能特点:

- 完整的系统信息

- 开放的端口和服务

- 详细的版本检测结果

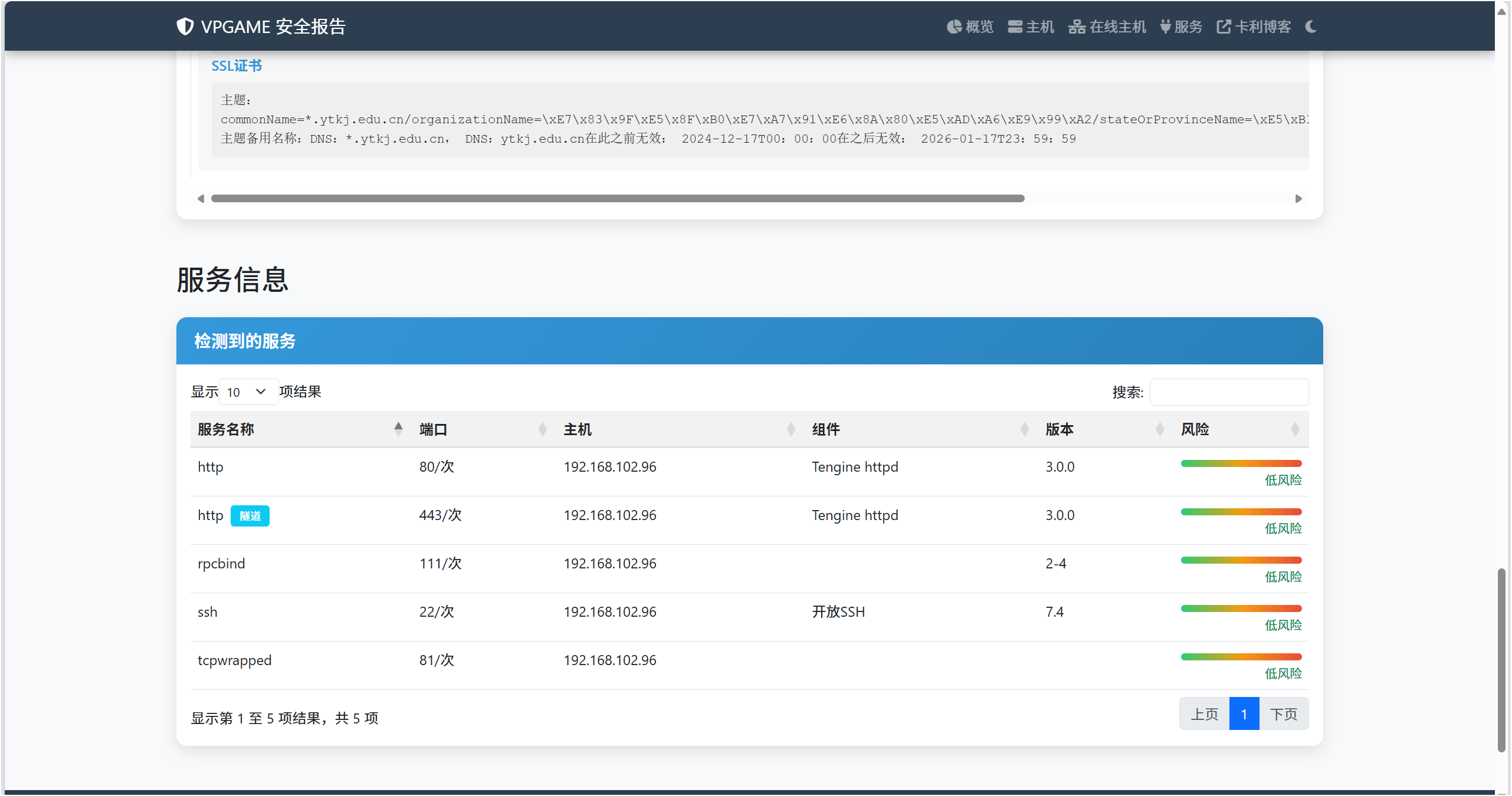

主机服务信息

专门的服务信息展示区域,便于分析服务配置。

功能特点:

- 服务版本详细信息

- 协议和端口对应关系

- 服务状态清晰标识

使用方法

第一步:替换 Nmap 原始配置文件

首先,我们需要替换 Nmap 的原始配置文件,将原始的 nmap.xsl 文件替换为我们自定义的 nmap.xsl 文件。

在这个目录里面 /usr/share/nmap

第二步:执行 Nmap 扫描

使用 Nmap 工具生成扫描报告,保存为 XML 格式:

参数说明:

-T4:设置扫描速度(0-5,数字越大速度越快)-A:启用操作系统检测、版本检测、脚本扫描和路由跟踪-oX:输出为 XML 格式192.168.123.80:目标 IP 地址(请替换为实际目标)

第三步:转换格式

由于生成的文件是 XML 格式,我们需要使用以下命令转换为 HTML 格式:

参数说明:

xsltproc:XSLT 处理器-o report.html:指定输出文件名scan_result.xml:输入的 XML 文件

第四步:查看报告

打开生成的 report.html 文件,即可查看美化后的扫描报告。

高级用法

批量扫描多个目标

指定端口范围扫描

使用特定脚本扫描

注意事项

- 权限要求:替换系统文件需要 root 权限

- 备份原文件:建议在替换前备份原始

nmap.xsl文件 - 文件路径:确保模板文件放置在正确的目录下

- 格式兼容:确保使用支持的 Nmap 版本

模板特点

- 响应式设计:适配不同屏幕尺寸

- 现代化界面:采用现代 Web 设计理念

- 数据可视化:图表展示关键数据

- 导出功能:支持报告导出和打印

- 搜索过滤:便于快速查找信息

故障排除

如果转换过程中遇到问题,可以尝试以下解决方案:

- 检查 XSLT 处理器是否安装:

which xsltproc - 验证 XML 文件格式是否正确

- 确认模板文件路径是否正确

- 检查文件权限设置

总结

这个美化模板极大地改善了 Nmap 扫描报告的可读性和专业性,让安全测试人员能够更高效地分析和呈现扫描结果。通过简单的几个步骤,就能将原始的 XML 数据转换为美观的 HTML 报告。

提示: 请确保在授权范围内使用此工具进行安全测试。

大纲